Erinevate juhtumite uurimisel peab administraator teadma, kes ja millal konkreetsesse Windowsi arvutisse sisse logis. Võite saada a kasutajate sisselogimiste ajalugu domeenivõrgus domeenikontrolleri logidest. Sellegipoolest on mõnikord lihtsam hankida teavet otse kohaliku arvuti sündmuste logidest. Selles artiklis näitame, kuidas hankida ja analüüsida kasutaja sisselogimissündmusi Windowsiga arvutis/serveris. See statistika aitab teil vastata küsimustele "Kuidas vaadata, kes ja millal on Windowsi arvutit kasutanud?" ja "Kuidas kontrollida kasutaja sisselogimisajalugu Windowsis?".

Sisu:

- Lubage Windowsis kasutaja sisselogimise auditipoliitika

- Kuidas leida Windowsi sündmustevaaturis kasutaja sisselogimissündmusi?

- Kasutajate sisselogimissündmuste sõelumine PowerShelliga

Lubage Windowsis kasutaja sisselogimise auditipoliitika

Kõigepealt lubage kasutaja sisselogimise auditipoliitika. Kohaliku rühmapoliitika sätete konfigureerimiseks eraldiseisvas arvutis kasutage gpedit.msc lisandmoodul. Kui soovite lubada poliitikat Active Directory domeeni arvutite jaoks, kasutage domeeni GPO redaktorit (

gpmc.msc).

- Ava Grupipoliitika haldamine konsooli, looge uus GPO ja määrake see Organisatsiooniüksused (OU) mis sisaldab arvutite ja/või serveritega, mille jaoks soovite lubada sisselogimissündmuse auditipoliitika;

- Avage GPO ja minge jaotisse Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Advanced Audit Policy Configuration -> Audit Policy -> Login/Logoff;

- Lubage kaks auditipoliitika valikut. Auditi sisselogimine ja Auditi väljalogimine. See aitab jälgida nii kasutaja sisse- kui ka väljalogimissündmusi. Kui soovite jälgida ainult edukaid sisselogimiskatseid, kontrollige Edu valik poliitika seadetes;Samas jaotises on auditi poliitikaseaded konto sulgemise sündmused, muudatused Active Directory rühmades jne.

- Sulgege GPO redaktor ja värskendage klientide rühmapoliitika sätteid.

Kuidas leida Windowsi sündmustevaaturis kasutaja sisselogimissündmusi?

Kui olete sisselogimise auditipoliitikad lubanud, kuvatakse sündmustevaaturi logis iga kord, kui kasutaja Windowsi sisse logib, sisselogimissündmuse kirje. Vaatame, kuidas see välja näeb.

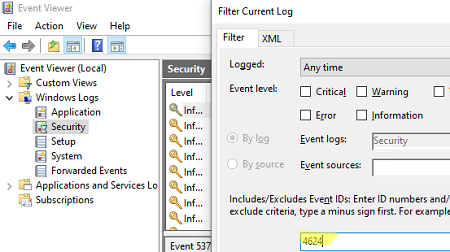

- Ava sündmustevaatur (

eventvwr.msc); - Laiendage Windowsi logid ja valige Turvalisus;

- Paremklõpsake seda ja valige Filtreeri praegust logi;

- Sisestage sündmuse ID 4624 kastis ja klõpsake nuppu OK.

- Kuvatakse ainult kasutaja ja süsteemiteenuse sisselogimissündmused koos kirjeldusega:

An account was successfully logged on. - Sündmuse kirjeldus sisaldab arvutisse sisse logitud kasutaja nime ja domeeni:

Uus sisselogimine: turva ID: WOSHUB\a.muller. Konto nimi: a.muller. Konto domeen: WOSHUB

Allpool leiate muid kasulikke sündmuste ID-sid:

| Sündmuse ID | Kirjeldus |

| 4624 | Edukas konto sisselogimise sündmus |

| 4625 | Konto sisselogimine ebaõnnestus |

| 4648 | Sisselogimist prooviti selgesõnaliste mandaatidega |

| 4634 | Konto logiti välja |

| 4647 | Kasutaja algatatud väljalogimine |

Filtreeritud sündmuste logi sisaldab enamat kui ainult kohalike kasutajate sisselogimissündmusi. Sellele arvutile võrgu juurdepääsuks on ka sündmused (kui te avage jagatud failid või kasutada jagatud printereid), sündmused erinevate teenuste ja ajastatud ülesannete käitamiseks jne. Teisisõnu on palju sündmusi, mis pole seotud kohaliku kasutaja sisselogimisega.

The Sisselogimise tüüp koodi saab kasutada ainult arvutikonsooli (kohaliku) interaktiivse sisselogimise sündmuste filtreerimiseks. Allolev tabel näitab sisselogimistüübi koode.

| Sisselogimistüübi kood | Kirjeldus |

|---|---|

| 0 | Süsteem |

| 2 | Interaktiivne |

| 3 | Võrk |

| 4 | Partii |

| 5 | Teenindus |

| 6 | Puhverserver |

| 7 | Avage lukustus |

| 8 | Network Cleartext |

| 9 | Uued mandaadid |

| 10 | RemoteInteractive |

| 11 | CachedInteractive |

| 12 | CachedRemoteInteractive |

| 13 | CachedUnlock |

Selle tabeli kohaselt peab kohaliku kasutaja sisselogimissündmus sisaldama sisselogimistüüpi: 2.

Sisselogimissündmuste filtreerimiseks sisselogimistüübi järgi on parem kasutada PowerShelli.

Kasutajate sisselogimissündmuste sõelumine PowerShelliga

Oletame, et teie ülesanne on välja selgitada, millised kasutajad on hiljuti sellesse arvutisse sisse loginud. Oleme huvitatud ainult interaktiivsetest sisselogimissündmustest (kasutades arvutikonsooli) rakendusega LogonType =2. Me kasutame Get-WinEvent cmdlet, et valida sündmusevaaturi logidest sündmused.

Järgmine PowerShelli skript kuvab praeguse arvuti kasutajate sisselogimisajaloo ja esitab selle a graafiline Out-GridView tabel.

$query = @'

'@

$properties = @(

@{n='User';e={$_.Properties[5].Value}},

@{n='Domain';e={$_.Properties[6].Value}},

@{n='TimeStamp';e={$_.TimeCreated}}

@{n='LogonType';e={$_.Properties[8].Value}}

)

Get-WinEvent -FilterXml $query | Select-Object $properties|Out-GridView

Kui soovite valida viimaste päevade sisselogimissündmusi, saate lisada toru järgmise tingimusega:

|Where-Object {$_.TimeStamp -gt '27/04/23'}

Kaugarvutitest teabe hankimiseks saate kasutada cmdlet-käsku Get-WinEvent. Näiteks kasutaja sisselogimisajaloo hankimiseks kahest kaugarvutist käivitage see skript:

'mun-rds1', 'mun-rds2' |

ForEach-Object {

Get-WinEvent -ComputerName $_ -FilterXml $query | Select-Object $properties

}

Invoke-Command -ComputerName 'mun-rds1', 'mun-rds2' {Get-WinEvent -FilterXml $query | Select-Object $properties}